-

Par papynet le 15 Avril 2018 à 09:08

Plusieurs lecteurs de mon article sur l’incapacité de notre cerveau à faire plusieurs tâches à la fois, et la charge mentale et le stress qui en résultent, me demandent comment éviter cet inconvénient.

Je ne suis pas très bien placé pour répondre à cette question, car, comme je le disais je n’ai pas connu cet afflux de message et de sms et l’emploi des portables professionnel jusque dans la vie privée.

Certes, en 1990 nous avions dans l’environnement de mon travail, de nombreux ordinateurs et une messagerie interne performante, mais elle était limitée à l’entreprise et donc les messages venaient de ses principaux collaborateurs ou de ses patrons, et étaient limités à une dizaine par jour. Il n’y avait pas de téléphone portable, et hors de l’entreprise, on pouvait emmener des dossiers à lire, mais les communications étaient coupées.

La charge mentale était donc très raisonnable, et engendrée plutôt par la résolution des problèmes à court et moyen terme, et on avait le temps de réfléchir.

Je vais donc me baser, pour vous répondre, sur des articles que j’ai lus, sur ce que me disent les gens en activité, et sur le bon sens.

D’abord il me semble prudent de se ménager des instants de détente et de repos. Il me paraît donc normal que le soir ou le week-end, on coupe les ponts avec son travail. Et je pense que les patrons qui exigent le contraire vont au devant de gros ennuis, d’un burn-out à terme de leurs cadres.

Le deuxième point est que les ordinateurs, tablettes et téléphones portables ont aussi des avantages : ils permettent d’organiser et de classer. Il faut utiliser ces fonctions pour organiser son temps, et ses bases de données.

Il existe dans beaucoup d’entreprises des agendas communs qui permettent d’organiser les rendez vous. Encore faut il, sur ces agendas se réserver de « faux rendez-vous », des créneaux que vous vous réservez pour certaines tâches, pour réfléchir aux problèmes.

La réunionnite est le pire fléau des entreprises. Il faut limiter les réunions aux questions essentielles, et faire à la place des visio-conférences ou plus simplement des demandes d’avis par mails.

Il existe de nombreux « assistants » qui peuvent vous aider à vous rappeler des choses à faire, à prendre des notes quand une idée vous vient, à scanner et rendre un texte utilisable par reconnaissance de caractère, des logiciels simples pour faire des schémas, ou tracer des courbes à partir de chiffres sur un tableur.

Les téléphones portables peuvent prendre des photos qui dispensent d’une longue et laborieuse description……

Un troisième point est de se rappeler qu’on ne peut pas faire deux tâches à la fois. Il faut donc trier les tâches importantes et celles qui ne le sont pas et ne pas s’encombrer de tous les détail mais se concentrer sur l’essentiel

Il faut aussi trier ce qui est urgent et ce qui peut attendre.

On a souvent avantage à analyser la démarche de travail au préalable, afin de la décomposer en une série de problèmes successifs, que l’on pourra résoudre, un par un, l'un après l'autre. On ne traitera ainsi que des étapes plus simples, sans les mélanger et en se consacrant exclusivement à chacune.

Et il faut se rappeler que l’on ne peut agir et réfléchir à la fois et que la réflexion doit précéder l’action.

Pour ne pas être trop surchargé, il ne faut pas vouloir faire à la fois son travail et celui de ses collaborateurs. Il faut déléguer largement, en donnant des ordres et consignes claires, mais en laissant ensuite travailler et en se contentant de contrôler les résultats, sauf bien sûr si le collaborateur appelle à l’aide, mais il ne faut pas que cela soit habituel, sinon c’est qu’on lui confie des tâches qu’il n’est pas capable d’assumer.

Ordinateur et smartphones permettent de classer nos données qu’autrefois on ne pouvait mettre que sur du papier et dans des dossiers dans des armoires. Nous avons toutes nos données partout avec nous et sous un faible volume.

Mais les systèmes de classement des smartphones tablettes et ordinateurs sont frustres et basés sur le tri des noms des dossiers. C’est très bien au début mais très vite ce n’est plus possible de se rappeler ces noms exacts quand vous avez des milliers de documents. il faut donc se créer un classement hiérarchique personnel des dossiers, des sous-dossiers et des autres subdivision. Il n’existe pas de système standard : votre classement est fonction du type de travail que vous avez, des affaires et problèmes que vous avez à traiter.

A la limite certaines affaires exigent des méthodes de classement différentes, et il faut donc que vous ayez une « table des matières, un dictionnaire de ce classement, qui peut d’ailleurs être à plusieurs entrées. C’est l’avantage du tri des ordinateurs.

Et pour en revenir aux messages, il ne faut pas se laisser surcharger par leur multitude. Bien qu’étant en retraite, j’ai beaucoup d’occupations bénévoles et je reçois de nombreux messages plus ceux de pub . Alors mon mac m’aide au milieu de ce fatras. Je lui ai donné des consigne précises et il met directement à la poubelle tous les jours quelques dizaines de mails publicitaires. Suivant d’autres critères il classe de nombreux messages en « indésirables » dont je ne lirai que l’origine et l’objet de la liste, juste pour verifier que le caractère indésirable est justifié.

Ensuite il me regroupe les autres messages entre les diverses affaires, ou personnes à l’origine, et ceux qu’il ne sait pas classer. A moi ensuite de leur donner un degré d’urgence et de classer ceux que le mac a déclaré « inclassables » et notamment à différencier les messages de simple information, de ceux qui réclament traitement et action..

Cela me permet de traiter les messages urgents, puis ceux non urgents et de consulter lors de temps libres, les messages qui ne vous apportent que de l’information.

Ce que je viens d’écrire n’est pas original : on appliquait les mêmes règles autrefois, mais on n’avait pas tout l’arsenal d’aides que peuvent apporter les appareils électroniques.

Par contre on avait davantage qu’aujourd’hui, un (ou une) assistant(e) pour vous aider dans les multiples tâches que l’on avait à faire et cette personne prenait en charge toutes les opérations que l’ordinateur fait aujourd’hui; à condition toutefois qu’on n’hésite pas à les lui confier, à la tenir au courant des ses propres activités, car c’est un travail en symbiose, si l’on veut qu’il soit efficace.

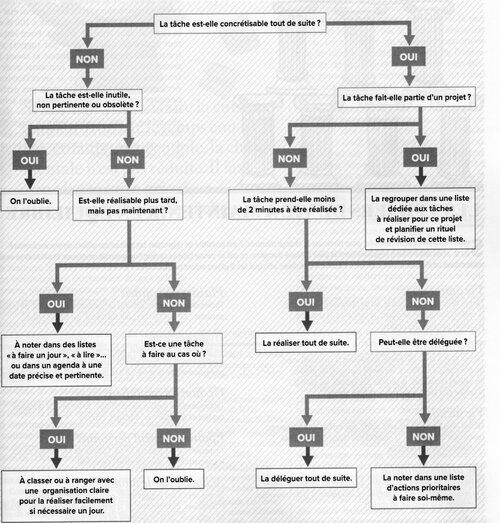

J’ai trouvé dans une revue, un organigramme imaginé par David Allen, pour trier les tâches à faire. Certes il est simpliste, mais il m’a paru intéressant : vous le trouverez ci-dessous. votre commentaire

votre commentaire

-

Par papynet le 14 Avril 2018 à 08:51

Il y a quarante ans, j’avais une équipe importante à diriger, dispersée dans des établissements sur toute la France. Il n’y avait pas encore de micro-ordinateur, ni de messagerie. Les téléphones étaient fixes.

Pour les choses importantes, nous écrivions des lettres qu’il fallait poster et la réponse n’arrivait que quelques jours après. Alors lorsque une affaire était urgente c’était le téléphone qui servait, mais encore fallait il que son interlocuteur soit dans son bureau. Et on connaissais par cœur plusieurs centaines de numéros de téléphones car on s’en servait souvent et la mémoire apprend par répétition.

Les communications dans les équipes demandaient beaucoup de temps, entre les réunions, écrire et téléphoner.

15 ans après, en 1990, nous avions 2000 macintoshs dans l’entreprise et une messagerie interne. Pas encore de téléphone portable et de SMS, mais avec la messagerie quel temps de gagné : on pouvait instantanément envoyer texte, plans, dessins, images et on avait en général la réponse dans la demi-journée ou le lendemain. On soufflait un peu et on avait le temps de réfléchir aux problèmes sérieux.

Mais quand je regarde la même entreprise aujourd’hui, je constate que l’on manque encore plus de temps qu’il y a quarante ans, avec pourtant tous les moyens électroniques modernes. Entre messages, SMS et téléphone, nous nous sommes habitués à avoir une réponse très rapide et donc il faut répondre très vite. Les massages et les sms encombrent écrans et téléphones, on n’a pas le temps de les traiter tous, on court tout le temps de l’un à l’autre. Ne parlons pas des retours de vacances où l’on retrouve sa boîte saturée de plusieurs centaines de messages !

Les cadres cherchent tous à traiter le plus de réponses possibles; ils essaient de faire deux ou trois choses à la fois et n’ont plus le temps de réflechir.

L’ennuyeux c’est que le cerveau ne sait pas faire plusieurs choses à la fois avec une qualité suffisante et l’absence de réflexion suffisante engendre des erreurs.

Il en résulte une surcharge mentales, un stress permanent, qui parfois conduit au burn-out.

Le cerveau n’est pas fait pour supporter une charge mentale trop forte et il n’est pas multitâches, contrairement à ce que croient beaucoup de gens.

La surcharge mentale vient en générale du fait que nous cherchons à faire en même temps plusieurs tâches, qui ne seraient pas forcément compliquées si on les faisait l’une après l’autre. Oui mais on n’a pas le temps !

Si vous êtes en train d’écrire ou de taper un texte et qu’on vous téléphone, certes vous répondez, mais vous n’écrivez plus et il vous faudra ensuite quelques dizaines de secondes pour retrouver le fil de votre texte. Essayez de lire votre courrier et de répondre au téléphone en même temps : il y aura des « blancs » dans les deux actions.

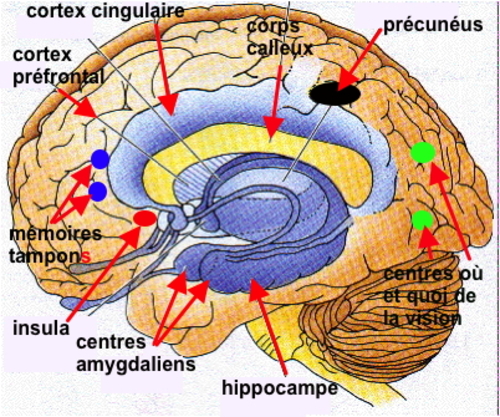

D’abord le cerveau ne peut réfléchir et agir en même temps. C’est le cortex préfrontal dorso-latéral qui coordonne et dirige la réflexion et la préparation des actions, (aller chercher des informations et réfléchir à un problème), et c'est le cortex préfrontal ventro-laltéral qui doit coordonner l’action de nos mains, de la parole, écouter et répondre.

Notre cerveau ne peut réfléchir à deux problèmes à la fois car il doit aller chercher en mémoire des informations qui séjournent quelques instants dans deux mémoires tampons (l’une pour les images, l’autre pour le langage), et elles sont limitées à 6 ou 7 informations en même temps.

Il ne peut pas non plus mener facilement plusieurs tâches à la fois. Pour certaines tâches simples chaque hémisphère peut en pendre en charge une, mais avec des problèmes de coordination. Dès qu’on veut faire trois tâches, même en morcelant les actes que l’on exécute successivement, l’énergie demandée par le cerveau est telle que la qualité des actions est détériorée.

Par ailleurs le réseau qui fonctionne même au repos et permet de mener une réflexion, une conversation interne, de créer des images mentales, se désactive automatiquement dès que notre attention se porte sur un objet, une tâche extérieure.

Nous utilisons pour réfléchir non seulement le cortex préfrontal dorsolatéral, mais encore l’hippocampe et les centres des lobes temporaux pour toutes informations mémorisée, et le précunéus pour la formation des images mentales.

La simple récapitulation avant une réunion, de ce que nous allons avoir à traiter et donc des documents que nous avons à emmener, nécessite l’intervention de ces centres. En outre les informations transitent par les mémoires tampon à cout terme. Si vous devez répondre au téléphone à ce moment, ils vont se polariser sur la conversation et la liste ne pourra être faite.

Quand nous cherchons à faire plusieurs tâches, même successivement, en faisant de petits morceaux de chacune, certes la commande de l’action est possible, mais on ne peut garder en mémoire toutes les informations nécessaires à chacune d’elle et cela entraine perte de temps et erreurs, et une charge mentale importante et stressante, ainsi qu’une fatigue qui diminue l’efficacité du cerveau.

De plus, nous ne sommes pas seuls, il faut travailler en équipe et donc les relations sociales doivent se superposer à nos travaux intellectuels et mobilisent d'autres centres du cerveau, le cortex cingulaire, l'insula et les centres amygdaliens notamment, et évidemment le cortex préfrontal ventomédian

A la limite il peut arriver que le cortex préfrontal, dépassé par les événements et soumis aux centres qui détecte les erreurs, finisse par se sentir incapable de réaliser quoique ce soit et bloque ainsi temporairement.

La surcharge mentale n’est pas forcément liée à une grande difficulté des tâches à accomplir, mais à leur grand nombre et au fait de devoir les faire dans un temps court, ce qui incite à en faire plusieurs à la fois. Un exemple caractéristique est celui des femmes qui cumulent leur travail professionnel et un trop grande partie des tâches ménagères et de l’éducation des enfants. Cette accumulation de données à gérer, de problèmes et de soucis, et d’actions à accomplir, entraîne une charge mentale le plus souvent excessive. votre commentaire

votre commentaire

-

Par papynet le 2 Mars 2018 à 16:37

L’article que j’ai fait sur les dangers des connexions internet m’a valu quelques mails inquiets, me demandant comment se protéger des hackers.

Bien sûr les particuliers risquent moins que les entreprises, et ils n’intéressent pas les hackers de haut niveau et les équipes spécialisées dans les cyber attaques, voire rémunérées par certains états. Mais il existe beaucoup de petits hackers , qui trouvent facilement sur internet des outils pour exercer des malversations et qui espèrent tirer profit de l’intrusion dans nos machines, soit par esprit destructeur ou de puissance, soit surtout pour chercher à tirer un profit financier d’un blocage de machine ou de capture d’informations sensibles.

Un moindre mal est la capture de nos fichiers d’adresse qui permet d’envoyer des mails à des personnes que nous connaissons , en se faisant passer pour nous.

Comment éviter cela.? Deux sortes de mesures sont importantes :

D’abord au niveau de notre matériel :

- disposer d’un antivirus, même sur votre téléphone. Il en existe de très bons, gratuits. Personnellement j’utilise AVAST et j’en suis très content. Il m’a bloqué plusieurs fois des tentatives d’infection sur mon Mac.- avoir un disque de sauvegarde et l’utiliser au moins une fois par semaine, en ayant soin de couper la Wi-Fi lorsque vous faites la sauvegarde pour ne pas avoir de liaison internet et protéger votre disque. Sauvegarder non seulement vos données mais aussi vos logiciels. C’est long la première fois (au moins 2 heures), mais ensuite le logiciel ne sauvegarde que ce qui a été modifié.

Cela permet, si on vous fais chanter parce qu’ayant bloqué ou piraté votre machine, de s’en sortir : on réinitialise le disque dur, on charge un nouveau système vierge et ensuite on recharge tous les logiciels et les données à partir de son disque de sauvegarde (hors connexion internet).

- ne pas truffer sa machine avec des logiciels de provenance incertaine et se méfier des gadgets et widgets divers. De très nombreux logiciels sous Androïd continnnent des virus qui ensuite piratent des informations sur votre tablette ou téléphone;

- faire les mises à jour de vos logiciels car elles comportent souvent une amélioration de la protection.

Ensuite être rigoureux au niveau de certaines habitudes, car c’est nous-mêmes qui sommes notre premier ennemi.

- le risque principal est celui des messages que ce soit sur l’ordinateur ou sur le téléphone (e-mails ou SMS), et principalement des pièces jointes.

Méfiez vous de tout message inconnu et notamment de ceux de publicité. En général l’objet suffit pour savoir ce dont il s’agit et n’ouvrez même pas le message, mais surtout pas les pièces jointes, si vous ne savez pas qui vous les envoie.

Elles risquent de renfermer un virus caché, qui va contaminer votre appareil.

Attention aux liens que l’on vous demande d’ouvrir dans de tels messages : ils peuvent vous emmener sur un site qui chargera le virus sur votre appareil.

Notamment si vous voyez surgir, lors de votre navigation sur internet, une fenêtre proposant de cliquer sur un bouton pour gagner un avantage attrayant, méfiez vous; cela chargera peut être un virus sur votre machine.

Bien entendu ne donnez jamais suite aux nombreux messages à en-tête (fausse mais parfaitement imitée), d’un service officiel, d’une banque, de l’opérateur internet, de la sécurité sociale ou de la mutuelle…. , qui vous demande des informations sur vos coordonnées bancaires, sous prétexte de vous verser de l’argent ou de mise en place de systèmes de sécurité.

Egalement ne connectez pas une clé USB qu’on vous a envoyé par la poste, « à titre de cadeau publicitaire). On ne sait pas ce qu’elle peut charger sur votre appareil.

- le deuxième risque important est le piratage de données que vous avez stockées sur votre ordinateur. Ne stockez pas de coordonnées bancaires ou des mots de passe. Bien sûr vous ne pouvez pas connaître par cœur tous vos identifiants et mots de pass, mais il vaut mieux les mettre par écrit sur une carte ou un cahier dans votre tiroir que sur l’ordinateur ou le téléphone.

N’utilisez pas partout le même mot de passe et utilisez des minuscule, majuscules et chiffres. Ne confiez pas tous ces mots de passe à un site extérieur (Apple, Google, opérateur ou autre) qui stockera tous vos mots de passe sur un dossier protégé par un mot de passe unique !

- ne vous connectez pas à n’importe quel réseau internet, mais n’utilisez que ceux qui exigent un mot de passe de connexion pour votre Wi-Fi.

Si vous utilisez une connexion ouverte pour naviguer sur internet, ce n’est pas trop risqué, mais par contre ne consultez pas votre compte en banque.

Et comme je l’avais dit dans mon précédent article, les objets connectés sont particulièrement vulnérables et utilisés légalement comme des espions de vos actes. Mais ils peuvent aussi subir des attaques ciblées, notamment les logiciels des véhicules, car leur protection est actuellement déficiente. votre commentaire

votre commentaire

-

Par papynet le 28 Février 2018 à 11:23

J’entends tous les jours à la télévision, parler « d’objets connectés ». C’est une mode ! Les gens se croient plus intelligents s’ils ont cette liaison téléphonique avec toute la planète.Est ce vraiment utile et n’est ce pas aussi, nocif ?

On entend parler de nombreux gadgets, comme la brosse à dent connectée qui permet de vérifier si son enfant s’est bien brossé les dents, la semelle de chaussure dont vous pouvez déclencher le chauffage ou le diffuseur de parfum de votre appartement que vous pouvez mettre en marche de votre lieu de travail.!

Vous pouvez aussi connecter votre trottinette électrique ou celle de vos enfants pour connaître sa vitesse et les lieux où elle se trouve.

Le frigo connecté qui vous dit sur votre smartphone, ce que vous avez à manger et ce que vous devez acheter, cela paraît astucieux, mais, en réalité, la machine n’a pas d’yeux et, pour qu’elle sache ce qu’il reste dans le frigo, il faut que vous lui disiez ce que vous avez acheté et tout ce que vous mangez (les entrées et sorties du stock !). Certains articles peuvent avoir des codes-barres, mais pas le rôti du boucher, ni les tranches que vous n’avez pas mangé.

Alors si vous devez à chaque fois, entrer les informations, cela vous prends du temps et vous en aurez vite marre, alors qu’un simple coup d’œil permet de voir ce qu’il reste et avec moins d’erreurs. En plus vous perdez l’habitude de réfléchir à ce que vous devez acheter et à exercer votre mémoire.

A quand le papier toilette connecté, pour connaître votre consommation et savoir quand en acheter?

Même en étant plus sérieux est il plus simple de commander à distance de votre bureau, l’éclairage du domicile, vos volets roulants, la machine à laver, la cuisinière et son four, l’enregistrement sur la box de votre télévision ou régler la température de votre chauffage, alors que vous pouvez commander ou programmer tous ces matériels avant de partir. Si vous avez ainsi une vingtaine d’appareils à programmer ou déclencher, vous allez passer votre temps à cela au lieu de travailler, et il faudra que vous ayez une alerte connectée pour vous rappeler tous les réglages à faire.

Un objet très prisé est la montre qui vous sert si vous faites du jogging. Elle vous dit le nombre de pas que vous avez faits, votre vitesse, votre rythme cardiaque, votre tension… et même indique sur une carte votre itinéraire et les temps d’arrivée, car c’est aussi un GPS. Je ne sais pas si tout est vraiment utile, mais l’armée américaine a dû interdire cet objet à ses soldats, car les terroristes s’en servaient pour les repérer, en vue d’attentats.

En effet rien n’est moins protégé que ces objets connectés et n’importe qui, connaissant un peu l’informatique, peut y pénétrer avec des matériels relativement standards et relever des renseignements ou agir à votre place.

Pour le moment je n’ai trouvé que deux objets vraiment utiles :

- un bracelet qui , recevant un signal provenant de la porte d’un car ou de l’entrée de l’école, envoie un signal à ses parents quand un enfant entre ou sort; cela permet en outre aux accompagnateurs de vérifier qu’il ne manque personne.

- les GPS sur smartphone pour les randonneurs ou la connexion des GPS des voitures en cas de vol.

Ce qui est inquiétant ce n’est pas l’usage de ces objets connectés, mais les habitudes que nous prenons :

D’une part nous comptons de plus en plus sur les ordinateurs, tablettes, smartphones, pour organiser notre vie à notre place. Nous perdons l’habitude de réfléchir, d’organiser, de gérer logiquement le quotidien. Cela se répercutera dans notre travail.

D’autre part nous comptons sur ces mêmes appareils pour enregistrer de nombreuses données, pour éviter d’apprendre tout ce que nous pouvons chercher sur internet (c’est à dire à peu près tout). Résultat nous n’exerçons plus notre mémoire, c’est à dire, si l’on commence jeune à le faire, nous n’avons plus de mémoire.

Or la mémoire, c’est la moitié de l’intelligence (à condition de s’en servir), et la logique une partie des 50 autres pourcents. Il faut donc s’attendre à une baisse de l’intelligence en raison de ces pratiques et cela se traduira par une diminution du QI moyen.

Enfin nous finissons par passer des heures devant ces machines et cela devient une véritable addiction, comme le jeu ou la drogue.

On a commencé à voir des modifications du cerveau dues à l’excès de connexion (notamment sur les liaisons pouce, centres moteurs, et voies de communications nerveuses). On risque d’en voir davantage d’ici quelques années, et surtout une baisse de performance de notre système d’apprentissage. votre commentaire

votre commentaire

-

Par papynet le 18 Décembre 2017 à 11:34

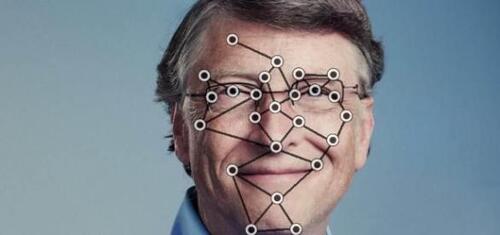

Un de mes jeunes lecteurs m’a demandé comment se faisait la reconnaissance des visages par un ordinateur, et si cela permettait, comme certains journaux, ou personnes sur internet, le disaient, de servir de mot de passe ou de reconnaissance faciale, par exemple pour payer un achat avec son smartphone.

Je vais essayer de répondre à cette question, mais je ne suis pas dans le secret des constructeurs tels Apple ou Samsung.

Les méthodes de reconnaissances faciales sont connues, mais la précision et la fiabilité demandées ne sont pas les mêmes selon qu’il s’agit de reconnaître un visage ami sur les photos de votre ordinateur, d’identifier un suspect pour la police ou de servir de mot de passe pour une opération financière.

Les méthodes sont les mêmes : on projette sur le visage des points à des endroits bien précis et on va faire une cartographie en mesurant des distances et des angles d’orientation caractéristiques, qui varient selon les individus. Ce sont en général les yeux qui servent d’origine à cette triangulation.

Il est certain que si l’on n’a qu’un petit nombre de points, plusieurs individus peuvent avoir la même « carte », et donc la reconnaissance faciale ne pourra les différencier. Pour que cette probabilité de doublon devienne plus faible, il faut donc augmenter de plus en plus le nombre de points.

Tout dépend donc de la sécurité que l’on recherche et dans quelle population de visages.

Il est certain que si vous voulez seulement reconnaitre les personnes de votre carnet de photos, d’une part ce n’est pas catastrophique si l’ordinateur se trompe, car vous pouvez rectifier, et d’autre part la population est celle de votre famille et vos amis, et donc limitée. Les chances de doublons sont faibles. On pourra se contenter de quelques dizaines, voire quelques centaines de points.

J’ai un tel logiciel sur mon Mac, et il se trompe de temps en temps, si la personne a des cheveux qui lui cachent le visage, si elle porte des lunettes de soleil, et il ne sait pas différencier des jumeaux qui se ressemblent beaucoup. Evidemment il ne la reconnait pas si elle porte un passe-montagne.

Pour la police si l’on recherche un individu d’après une photo, la population est très importante et les doublons peuvent être nombreux. Il faut donc passer à quelques milliers de points.

Mais on ne demande pas une certitude absolue; si le logiciel sort de son analyse faciale deux ou trois individus, d’autres méthodes permettront d’affiner qui peut être suspect. Cela reste une aide précieuse.

Servir de mot de passe, c’est à dire d’autorisation pour faire une opération importante, notamment financière est un tout autre problème.

La population est celle du monde entier.

Surtout il faut non seulement reconnaître celui qui aura le droit de faire l’opération, mais il faudra non seulement éliminer des gens qui lui ressemblent, mais aussi ceux qui essaieront de se faire passer pour lui, grâce à des astuces diverses.

Il faudra cette fois ci des dizaines de milliers de points de référence.

Mais cela ne suffit pas; en effet si on présente à l’appareil une photo du propriétaire, l’analyse faciale sera correcte et il dira « oui ».

Il faut donc une photo en relief, une analyse faciale en 3D, prise à l’origine sur le propriétaire et faite ensuite sur l’éventuel intrus.

Une personne qui veut tromper l’appareil peut mettre un masque reproduisant le visage du propriétaire. Il faudra donc faire une partie de la reconnaissance en infra-rouge, pour déceler la chaleur du visage et celle atténuée par le masque.

Pour compliquer la tâche des intrus, on prendra plusieurs cartes du visage, par exemple de face, de profils ou sous d’autres angles.

Un inconvénient surgit alors : la cartographie est si détaillée, si précise, que si vous modifiez tant soit peu votre visage, votre appareil ne vous reconnaîtra plus. Il faut donc que votre appareil fasse régulièrement des mesures sur vous même et qu’il possède un peu d’intelligence artificielle pour s’adapter.

Je ne sais pas si l’on verra bientôt des appareils faire cette gymnastique complexe, à un prix abordable. Je sais qu’Apple et Samsung y travaillent, mais je sais par exemple qu’Apple dit ne pas avoir résolu le problème de deux jumeaux. votre commentaire

votre commentaire Suivre le flux RSS des articles de cette rubrique

Suivre le flux RSS des articles de cette rubrique Suivre le flux RSS des commentaires de cette rubrique

Suivre le flux RSS des commentaires de cette rubrique